Kullandığınız cPanel sunucuda ssh yetkiniz var ise eğer cPanel üzerinden yedek alabildiğiniz gibi SSH üzerinden komut ile de yedek alabilirsiniz. İki işlem arasında herhangi bir fark bulunmamaktadır. Ancak nadirde olsa cPanel üzerinden alınan yedeklerde, dosya sayısı çok ise ya da hesap boyutu çok büyük ise sorunlar çıkabilmektedir.Bu gibi durumlarda komut ile yedek almak en garanti yöntemdir.

cPanel sunucunuza root olarak login olduktan sonra öncelikle yedek alabilmek için /home dizinine giriş yapmanız gerekir. Daha sonra cPanel hesabın kullanıcı adı ile aşağıdaki komut ile yedek alma işlemini başlatabilirsiniz.

cd /home

/scripts/pkgacct kullanıcı adı

Örn;

/scripts/pkgacct netinternet

Komutu yazıp Enter tuşu ile onayladıktan sonra sunucuda işlemler başlayacaktır.Dosya sayısı ya da hesabın büyüklüğüne göre işlemlerin süresi değişebilir. Yedekleme işlemi tamamlandıktan sonra home dizin içerisinde yedeği cpmove-kullanıcıadı.tar.gz olarak görebilirsiniz.

SSH üzerinden komut ile yedek restore işlemi de yedek alma işlemi kadar basittir. Tek bir komut ile yedeğinizi sunucuda restore edebilir ve hesabı aktif edebilirsiniz.Öncelikle yedeği restore edebilmek için yedek dosyası hangi dizinde ise o dizinde olmanız gerekir. Yedeğimizin standart olarak home dizini içerisinde olduğunu düşünerek yine home dizinine giriş yaparak yedek restore komutumuzu çalıştıralım.

cd /home

/scripts/restorepkg yedek dosyası

Örn;

/scripts/restorepkg cpmove-netinternet.tar.gz

cPanel üzerinden alınan ya da komut ile alınan yedekleri bu komut ile sunucunuzda restore edebilirsiniz.Bu işlemi yapabilmeniz için yedek dosyasının tar.gz uzantılı olması yeterlidir.

Linuxta sunucu yönetimi için sıklıkla kullanılan belli başlı komutlar bulunmaktadır.Bu komutlar sayesinde sunucunuz üzerindeki temel bir çok bilgiye ulaşabilir ve işlem yapabilirsiniz.

pwd : bu komut bulunduğunuz dizini ekrana basacaktır.

cd : bu komut ile dizinler arası geçiş yapabilirsiniz. (Örnek: cd /home sizin /home dizinine girmenizi sağlar.)

ls : bu komut bulunduğunuz dizinde bulunan tüm dosya ve klasörleri ekrana basacaktır. Bu komutun bir çok parametresi mevcuttur, daha fazla parametre ile daha iyi bir kullanım sağlamak içim “man ls” yazarak tüm detaylara erişebilirsiniz.

ls komutu ile ilgili örnekler:

ls -l : tarih, dosya sahibi, izimler ile detaylı liste çıkartır.

ls -a : gizli dosyalarla birlikte tüm dosyaları görüntülemek için kullanılır bu parametreler aynı anda da kullanılabilir. (Örnek: ls -la )

ls -lS : dosyaları sıralarken dosya boyutuna göre sıralar.

ls -lh : dosya boyutlarını Mb, GB, TB cinsinden gösterir.

ls -lt : dosyaları yaratılış tarihine ve değiştirme tarihine göre sıralar.

Diğer komutlara dönecek olursak;

mkdir : yeni bir klasör oluşturmak için kullanılır.

rm : dosya veya klasör silmek için kullanılır. Yine bu komutun bir çok yararlı parametresinden “man rm” yazarak help dosyasından görüntüleyip yararlanabilrisiniz.

touch : yeni bir dosya yaratmak için kullanılır.

tail : bir dosyanın son çıktılarını göstermektedir.(Örneğin: büyük bir dosyanın son 10 satırını görmek için tail -20 /root/dosya.txt )

head : tail komutunun tersi olarak çalışır, bir dosyanın ilk çıktılarını göstermektedir. (Örneğin: head -10 /root/dosya.txt sadece dosya.txt dosyasının ilk 10 satırını ekrana basacaktır.)

nano : dosya düzenleme editörüdür. Dosyaları düzenlemek için nano kullanırken nano /root/dosya.txt şeklinde açabilir, çıkarken CTRL + X kombinasyonunu kullanabilirsiniz.

service : sunucudaki servisleri başlatmak, durumunu sorgulamak, kapatmak için kullanılır (Örneğin service mysql restart mysql servisini yeniden başlatır.)

ps : sunucuda çalışan uygulamaları görmenize yarar, ps komutunun bir çok parametresi vardır yine man ile bunları öğrenebilirsiniz. En yaygın kullanım ps aux şeklindedir. Bu komut tüm çalışan uygulamaları listelediği gibi aynı zamanda CPU ve RAM kullanımını da göstermektedir.

kill : çalışan bir uygulamanın PID numarasını yazarak görevinin sonlanmasını sağlayabilirsiniz ps aux çıktısında PID numaraları ayrıca listelenir kill -9 PIDNUMARASI şeklinde uygulamayı hemen kapattırabilirsiniz.

killall : Belirtilen uygulamayı tüm çalışan uygulamaları ile beraber kapatmaya yarar.

who : Sunucuda bağlı kullanıcıları görüntülemeye yarar.

uname : İşletim sistemi bilgisini verir, kernel versiyonu için uname -a komutu kullanılır.

df : Disk doluluk oranını görüntülemenizi sağlar. En yaygın komut df -h şeklindedir. -h parametresi disklerin MB ve GB ile TB cinsinden görüntülenmesini sağlar

watch : Tırnak içerisinde belirteceğiniz komutun sürekli olarak çalışmasını sağlar.

scp : SFTP ile dosya trasferi veya farklı bir ssh üzerine komut göndermeyi sağlar.

ftp : FTP bağlantısı ve işlemlerini bu komutla yapabilirsiniz.

wget : herhangi bir URL adresinden veri çekmeye yarar

passwd : Kullanıcı şifresi değiştirmeye yarar, root olarak bağlı iseniz bu komut ile root şifrenizi değiştirebilirsiniz.

man : Komutların parametrelerini görüntülemenizi sağlar.

reboot : sunucunuzu yeniden başlatır.

shutdown : sunucunuzun komple kapanması için kullanılır.

uptime : sunucunuzun Uptime durumu ve load durumunu göstermektedir.

tar : Dosya sıkıştırma veya sıkıştırılmış dosyaları açmak için kullanılır (Örnek: tar.gz dosyası açmak tar -zxvf veya bir klasör yada dosyayı tar.gz yapmak tar -ccvf daha fazla parametre için man komutunu kullanabilirsiniz.

unzip : sıkıştırılmış zip uzantılı dosyayı açmayı sağlar

zip : zip uzantılı dosya sıkıştırma sağlar

gunzip : gz olarak sıkıştırılmış dosyayı açmayı sağlar

SSH üzerinde temel bazı komutlar yukarıda listelenmiştir. Linux da kullanılabilir komutlar bununla sınırlı değildir. İhtiyaçlarınıza uygun komutları öğrenmek için yorum bölümünden bize sorularınızı iletebilirsiniz. Son olarak komutları aynı anda kullanabileceğiniz ve çıktıları sadeleştirebileceğiniz komutlarla ilgili örneklere yer vereceğiz.

| : Düz çizgi (Vertical bar veya pipe karakteri olarak geçer) bir komut ile başka bir komutu aynı anda kullanmak için kullanılır.

&& : 2 Adet & işareti bir komutun doğru çalışması sonucunda diğer komutun çalışması için kullanılır.

; : noktalı virgül bir komutun ardından diğer komutun çalışması için kullanılır.

Bunun dışında faydalı olabilecek diğer komutlar;

grep : süzme işleminde kullanılır, genellikle bir komut çıktısını vertical bar karakteri ile ve grep kullanarak süzdürülür.

cut : bir komut çıktısındaki veriyi kesmek için kullanılabilir

sort : Komut çıktılarını sıralamak için kullanılır.

uniq : raporlama komutudur. Komut çıktılarında özellikle aynı işlemleri istatisliksel olarak sıralamaya yarar.

cat : bir dosya içeriğini direk ekrana basar.

more : çok uzun bir komut çıktısını daha rahat okumanıza yarar. Vertical bar karakteri ile kullanılır.

ls -la /home | grep netinternet

Yukarıda yer alan komut /home dizininde içeriğinde netinternet geçen dosya ve klasörleri süzer.

ps aux | grep -v httpd

Yukarıdaki komut ps aux çıktısında içeriğinde httpd olan satırları ekrana basmadan diğer tüm sonuçları gösterir.

cat /home/netinternet.txt

netiternet.txt dosyasını ekrana basar.

date komutu çıktısı şu şekildedir : Thu Jul 18 00:35:10 EEST 2013

date | cut -dE -f1

Komutunu uyguladığınızda E harfinden (ilk E dahil) sağ tarafi göstermez : Thu Jul 18 00:36:15

İçeriği alt kısımda yazan şekilde bir dosya düşünün.

2013

2013

2015

2015

2015

2011

Bu dosya test.txt içerisinde ise;

cat test.txt | sort

komutu tüm tarihleri küçükten büyüğe doğru sıralayacaktır ilk satır 2011 olur.

cat test.txt | uniq –c

Bu komut tekrar eden satırları istatisliksel olarak ekrana basacaktır. Komutun çıktısı alt kısımdaki gibi olacaktır.

[root@sunucu ~]# cat test.txt | uniq –c

2 2013

3 2015

1 2011

cat /home/netinternet.txt;cat /home/net.txt

Yukarıdaki komut arka arkaya 2 işlemi tek satırda yapmanızı sağlar.

service mysql restart&&cat /home/netinternet.txt

Yukarıdaki komutta ilk işlem başarılı olursa, diğer komut çalışacaktır.

Bu dokümanımızda yer alan bilgiler yeni başlayan Linux kullanıcılarını eğitmek amacı ile hazırlanmış olup, sayfada teknik terimlere elimizden geldiğince az yer vererek, dökümanın daha anlaşılabilir halde olması adına uğraş verilmiştir.

Geçtiğimiz günlerde ortaya çıkan SSLv3 açığında CentOS & cPanel kurulu sunucu için yapmanız gereken işlemler;

nano /usr/local/apache/conf/includes/pre_main_global.conf

Dosyasını açıp aşağıdaki kodları ekliyoruz

(CentOS 6 için)

<code>SSLHonorCipherOrder On

SSLProtocol -All +TLSv1 +TLSv1.1 +TLSv1.2</code>

(CentOS 5 için)

<code>SSLHonorCipherOrder On

SSLProtocol -All +TLSv1</code>

Ardından Apacheye restart atıyoruz.

/etc/init.d/httpd restart

Test için ister online bir sorgulama yapabilir isterseniz CentOS bir sunucudan aşağıdaki kodu çalıştırabilirsiniz.

<code>openssl s_client -connect www.DOMAİN.COM:443 -ssl3</code>

Sorgu sonucunda BEGIN CERTIFICATE çıkmamalıdır.

Merhaba,

Kurumsal e-posta servisimizi webmail üzerinden kullanabildiğiniz gibi, outlook ve thunderbird gibi farklı mail programları üzerinde de kullanabilirsiniz.Bu makalemizde kurumsal e-posta servisimizin outlook üzerinden kullanılabilmesi için gerekli ayarlar hakkında bilgi vereceğim.

Outlook üzerinde yeni bir hesap ekle dedikten sonra bilgilerin girileceği sayfada aşağıdaki şekilde mail ve sunucu bilgilerini giriyoruz. Mail kurulumunu IMAP ya da POP3 olarak kurma tercihi tamamen size aittir.Ancak eğer IMAP olarak kurarsanız mailleriniz hem webmail üzerinde hemde outlook üzerinde tutulacaktır.Bu sayede kişisel bilgisayarınızda değilseniz bile webmail üzerinden maillerinizi kontrol edebilirsiniz.

Burada dikkat edilmesi gereken nokta gelen ve giden sunucu bölümleridir.Kurumsal e-posta servisimizde özel bir mail sunucusu kullanıldığı için sunucu hostname adı gelen ve giden sunucu kısmına yazılmalıdır. mail.domain.com şeklide kullanacağınız alan adı ile ilgili bilgileri yazarsanız eğer hatalı giriş yapmış olacaksınız ve ayarları sınama ekranında hata alacaksınız.

Yukarıdaki resimdeki şekilde bilgileri girdikten sonra “Diğer Ayarlar” butonuna tıklayarak işleme devam ediyoruz. Açılan pencerede ikinci sekmedeki “Giden Sunucu” kısmındaki SMTP doğrulama bölümünü işaretliyoruz.

Bu işlemden sonra 3. sekmedeki Giden Sunucu tabına geliyoruz ve burada gelen ve giden sunucu için port ayarlarını yapıyoruz.Outlook 2013 üzerinde Gelen ve Giden sunucu için port ayarlarını “Otomatik” olarak seçmemiz yeterli olacaktır.

Ayarlarımızı resimdeki şekilde yaptıktan sonra ana ayar ekranından “İleri” butonuna tıklayarak hesap ayarlarının sınanması işlemini başlatabiliriz.Eğer ayarlarınızda bir sorun yok ise gelen ve giden sunucu sınamalarında tamamlandı mesajlarını görebilirsiniz.

ÖNEMLİ NOT:Outlook 2010 versiyonundan daha düşük bir versiyon kullanıyorsanız port ayarları hariç diğer tüm ayarları aynı şekilde yapmanız gerekmektedir. Alt versiyonlarda Giden sunucu port ayarları için aşağıdaki şekilde ayarları yapmanız yeterli olacaktır.

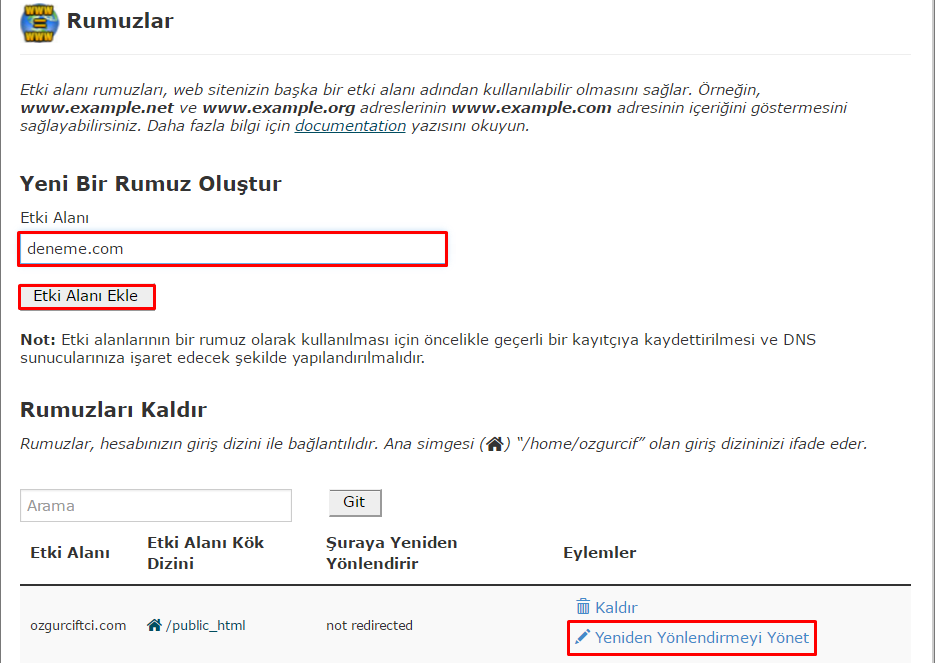

Park domain, mevcut sitenize yeni alan adları “Park” etmenizi sağlar. Farklı iki alan adına girildiğinde aynı sitenin açılmasını istiyorsanız bu işlemi Park Domain ekleyerek gerçekleştirebilirsiniz. Örneğin; alanadi.com, alanadi.net ve alanadi.org olacak şekilde aynı alan adı için 3 farklı uzantı aldınız. alanadi.com olacak şekilde sitenizi kurduğunuzda, alanadi.net ve alanadi.org adreslerine girildiğinde de ana siteniz açılsın istiyorsanız cPanel üzerinden alanadi.net ve alanadi.org adreslerini park domain olarak eklemeniz yeterlidir. İşlemi yaptığınızda tarayıcıya 3 farklı alan adından hangisi yazılırsa yazılsın aynı site açılacaktır.

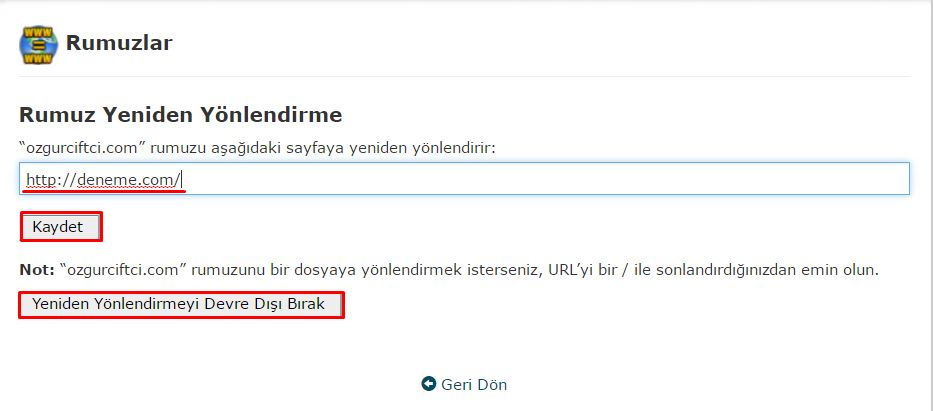

Deneme.com adında bir etki alanı ekleyebiliriz. Eklediğimiz etki alanlarını en alt kısımda görebiliriz. resimde görmüş olduğunuz ozgur.ciftci.com etki alanı daha önce eklenmiştir. “Yeniden yönlendirmeyi yönet” sekmesine girerek açılmasını istediğimiz etki alanını yazabiliriz.

Kaydet dediğimizde tarayıcımıza ozgurciftci.com yazdığımızda deneme.com sayfası açılacaktır.

Maldet uygulaması Linux için malware algılama yazılımıdır. Ücretsiz olan bu yazılım Linux için kötü amaçlı yazılımları sunucunuzda tespit etmenize olanak sağlar. R-fx Networks tarafından yazılmış olan Linux Malware Detect yazılımı ile ilgili daha detaylı bilgilere http://www.rfxn.com/projects/linux-malware-detect/ adresinden ulaşabilirsiniz.Lafı fazla uzatmadan programın kurulumu ve kullanımı ile alakalı sizlere bilgi vermek istiyorum.

Kurulum için aşağıdaki komutları çalıştırmanız yeterlidir.

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar zxvf maldetect-current.tar.gz

cd maldetect-*

sh install.sh

Kurulum bu komutlarla sorunsuz tamamlandıktan sonra yazılımın kullanımı ile ilgili örneklere geçmeden önce bir uyarıda bulunmak gerekir. Linux Malware Detect, kısa adı ile maldet tarama işlemi yaparken sabit diskinizde oldukça fazla I/O tüketmektedir. Yavaş veya yoğun işlem olan sabit disklerde işlem yaparken sisteminizde ciddi performans sorunları oluşturabilir.

maldet –help tüm maldet parametrelerini ekrana basacaktır.

Hack edilmiş veya backdoor bulaşmış bir web sitesini taramak için örnek komut uygulaması yapalım. cPanel bir sunucuda netinternet.com.tr örnek alan adının cPanel kullanıcısı netinter ise;

maldet -a /home/netinter/public_html

komutu ile ilgili web sayfasının dosyalarında malware taraması başlatabilirsiniz.Tarama işlemine başladığınızda maldet size dosya sayısını göstermektedir.

maldet(9174): {scan} 653⁄14045 files scanned: 0 hits 0 cleaned

İşlem devam ederken alınmış bu örnekte 14045 adet dosya içerisinde henüz 653 dosyanın tarandığını görebilirsiniz. Bulunan zararlı bir içerik varsa hits, temizlenen içerik varsa cleaned kısmında ayrıca görüntülenecektir.

Bu işlemin sonucunda yine tarama bitince maldet raporlama ve temizleme için size kodları ekrana basacaktır. Bununla ilgili örnekler alt kısımda yer almaktadır.

maldet(9174): {scan} scan completed on /root/: files 14045, malware hits 1, cleaned hits

Yukarıdaki satırdan çıkartacağımız anlam 1 adet zararlı içeriğin tespit edildiğidir.

maldet(9709): {scan} scan report saved, to view run: maldet –report 081513-2051.9709

Yukarıdaki satırdan çıkartacağımız anlam, zararlı içerik ile ilgili rapor, isim ve diğer bilgileri görmek için konsolumuza maldet –report 081513-2051.9709 komutunu yazmamız gerektiğidir. Bu komut da yer alan rakamsal değer her taramada sistem tarafından otomatik olarak üretilmektedir.

maldet(9709): {scan} quarantine is disabled! set quar_hits=1 in conf.maldet or to quarantine results run: maldet -q 081513-2051.9709

Yukarıdaki satırdan çıkartmamız gereken anlam ise raporda yer alan tüm dosyaları temizlemek veya silmek yada karantina altına almak için maldet -q 081513-2051.9709 komutunu konsoldan çalıştırmamız gerektiğidir.

Bu örnek anlatımdan sonra bazı ayarlar ile ilgili de sizlere maldet hakkında bilgi vereceğiz.

maldet –report list

komutu daha önce yapmış olduğunuz tarama işlemlerini ekrana basar.

maldet –monitor

komutu sürekli olarak tarama işlemi yapar (Ör: maldet –monitor /home sürekli olarak /home dizinine yüklenen dosyaları tarar kapatmak için maldet -k komutunu kullanmanız yeterlidir bu işlem background da çalışmaya devam edeceğinden yavaş veya yoğun sabit disklerde çok ciddi performans sorunları oluşturabilir.)

maldet -a /home/?/public_html

komutunda kullanılan soru işareti yıldız yerine geçmekte ve /home klasörü içerisindeki tüm klasörlerin içerisinde bulunan public_html klasörlerini taramanıza olanak sağlamaktadır. Bu sayede daha az dosyayı daha hızlı tarayarak tüm sunucunuzda malware taraması yapmış olacaksınız.

maldet -b : Uzun sürecek tarama işlemlerini background da gerçekleştirir. Böylece tarama başlatıp SSH bağlantısını kapatabilirsiniz. (Ör: maldet -b -a /home/)

maldet -u : Maldet virüs veri tabanını güncelleştirecektir.

maldet -r : Sadece belirli bir gündeki eklenen değişen dosyaları taramaktadır (Ör: maldet -r /home/?/public_html 2 komutu 2 günlük dosyaları taramaktadır.)

maldet –restore : Temizlenen veya karantinaya alınan dosyaları geri yükler. Virüs temizlerken yazılımlarınıza zarar vermesi durumunda tarama numarası ile restore yapılır (Ör: maldet –restore 081513-2051.9709)

maldet -p : Tüm karantinaya alınan dosyaları, logları ve açık oturumları siler.

Maldet yazılımını kendinize göre özelleştirmek için conf dosyasını açarak içerisindeki bilgileri de düzenlemeniz mümkündür.

nano -w /usr/local/maldetect/conf.maldet

nano editörü ile yukarıda yazan dizini ve komutu olduğu gibi konsola yazarsanız maldet conf dosyasını editleyebilirsiniz.Maldet konfigürasyon dosyasını editlerken monitor olarakçalıştırdığınızda bulduğu virüsleri size e-posta göndermesini, otomatik karantinaya almasını, tarama ile ilgili olarak işlem detaylarını değiştirmenize olanak sağlamaktadır.

cPanel sunucular üzerinde çalıştırılan maldet yazılımında dilerseniz konfigürasyon dosyasındaki quar_susp değerini 1 yaparak virüs bulunan hesapların otomatik olarak suspend edilmesinide sağlayabilirsiniz.

cPanel kurulu sunucularda eximstats veri tabanının dolduğunu görebiliriz.Yapmanız gereken işlemler sırasıyla aşağıdaki gibidir, komutları dikkatli uygulamalısınız.

Mevcut durumunu kontrol etmeniz için;

du -sh /var/lib/mysql/eximstats

Komutunu uygulayıp boyutu görebilirsiniz.Silmek içinde ;

mysql

use eximstats

delete from failures;

delete from defers;

delete from smtp;

delete from sends;

Bilindiği gibi dünya üzerinde IP adreslerinin yapmış olduğu mail trafiklerini kontrol eden ve gönderilen spamlara göre ya da sitedeki zararlı içeriklere göre kara liste uygulaması yapan onlarca firma organizasyon bulunmakta..

Bunların başlıcaları :

Barracuda – b.barracudacentral.org

SpamHaus – pbl.spamhaus.org, sbl.spamhaus.org

Spam Cannibal – bl.spamcannibal.org

IP adresleri /30 tek ip olarak listeye alınabileceği gibi /29, /28, /27 olarak subnetler halinde sıralı olarak ta listeye alınabilmektedir.192.168.0.0/27 olarak bir subnet kara listeye alınırsa o subnet içerisindeki ip adreslerinin hiçbirisinden mail gönderilemez.IP adresleri herhangi bir firma tarafından listeye alındığında listeden kaldırılması için listeye alan firmanın internet sayfasındaki Removal Request (Ip Kaldırma İsteği) bölümünden istekte bulunulması gerekir. Tabii ki bu istekten önce sunucu kontrol edilip ip adresinin listeye girmesine neden olan hesap/hesaplar tespit edilerek sorunun çözülmesi gerekir. Sunucunuzdaki sorun devam ederken IP çıkartma isteğinde bulunulsa bile IP adresleri listeden çıkartılmamaktadır. Sorun çözüldükten sonra yapılan isteklerde ise IP adresleri ortalama olarak 7-30 gün arasında listeden çıkartılmaktadır.Bu süre her karaliste organizasyonu için değişkenlik gösteren bir süredir.

Herhangi bir nedenle ip adresinizi kara listeye girdiği zaman sunucunuzda o ip adresi üzerinden artık mail gönderme işlemi yapamazsınız. Gönderilen tüm mailler size hata mesajı olarak geriye döner ve hata mesajlarında aşağıdaki gibi bir bilgi olur.

<code class=“php”>ornek@windowslive.com</code>

<code class=“php”>SMTP error from remote mail server after MAIL FROM:<bilgi@domain.com

host mx1.hotmail.com [65.55.37.120]: 550 SC-001 (COL004-MC4F11) Unfortunately, messages from 192.168.1.1 weren’t sent. Please contact your Internet service provider since part of their network is on our block list. You can also refer your provider tohttp://mail.live.com/mail/troubleshooting.aspx#errors.

</code>

Yukarıdaki örnekte hotmail’in bir ip adresini engellediğini ve o ip adresinden gönderilen mailleri engellediğini açıkça görebiliyoruz. Size üst kısımda sıralamış olduğum Kara Liste kontrolü yapan firmalar dışında Hotmail,Gmail ve Yahoo gibi dünya devi firmaların kendi iç güvenlik sistemleri bulunmaktadır. Bu şu anlama gelmektedir. IP adresiniz herhangi bir firma tarafından kara listeye alınmamış olsa bile bu dünya devi firmalar kendi güvenliklerinde ip adreslerinizi engelleyip kendi sunucularına mail gönderimini engellemektedirler.

Bu sorun en çok paylaşımlı hosting sunucularında yaşanan bir sorundur. Tek bir hesabın göndermiş olduğu spam mailler nedeni ile ip blokları listeye girebilmekte ve aynı ip bloğu üzerinde çalışan bütün siteler etkilenmektedir. Bu gibi durumlar ile karşılaşmamak adına sunuculardaki mail trafiği her zaman takip edilmelidir. Modern programlama dillerinin birçoğu, herhangi bir eposta sunucusuna ihtiyaç duymadan mail atabiliyorlar. Bu nedenle sunucuda, kötü niyetli kullanımlara karşı, bu programlama dilleri ile mail atılabilmesi engellenmelidir. Örneğin php dili için php.ini dosyası vasıtası ile mail fonksiyonları devre dışı bırakılabilir. Bunun yerine kullanıcılar, sunucu üzerindeki mail sunucusundan, smtp auth yolu ile mail atmaya yönlendirilmelidir. Bu şekilde mail sunucunuz üzerinde, giden mailleriniz için politikalar belirleyebilir ve spam mail çıkışını engelleyebilrisiniz.

Sonuç olarak sunuculardaki ip adreslerinin kara listeye girmesinin tek nedeni sunucular üzerindeki kullanıcıların yapmış olduğu aktivitelerdir. Bu sorunu yaşamamak adına sunucularda gerekli güvenlik önlemlerinin alınması gerekir ve kullanıcı işlemleri sürekli takip edilmelidir.

Koruma raporları, size gelen ve giden e-postalar ile alakalı detaylı rapor alabileceğiniz bölümdür.Bu bölümde 3 farklı seçenek bulunmaktadır.Sırası ile bu bölümler hakkında sizlere bilgi vereceğiz.

Bu bölümde, belirli bir tarihten başlayarak bulunduğunuz tarihe kadar tüm mail aktivitelerinin raporunu alarak PDF ya da HTML formatında istediğiniz bir mail adresine gönderilmesini sağlayabilirsiniz. “Ekstra Spam Tablosu İçer” seçeneği sayesinde istemiş olduğunuz raporun detaylı spam tablosu ile gönderilmesini sağlayabilirsiniz.

Periyodik rapor özelliği ile günlük ya da haftalık olarak raporlama servisini aktif edebilir ve bu sürelerde size raporların mail olarak gönderilmesini sağlayabilirsiniz.Yine periyodik rapor ayarlarında da ekstra spam tablosu isteyebilir ya da karantinadaki mailler ile rapor gönderilmesini ya da gönderilmemesini sağlayabilirsiniz.

Periyodik alıt raporu bölümünden hazırlamış olduğunuz raporlama ayarlarında bu bölümde değişiklik yapabilirsiniz. Daha önceden hazırlanmış olan bir periyodik alıt raporuna ait raporlama parametrelerini değiştirebilir ya da gönderilecek raporlar için yeni alıcılar ekleyebilirsiniz.

Kurulum Eposta Yönetici Panelini kulllanabilmemiz için öncelikle mail hizmetinin kurulması ve Mx kayıtlarının tam olarak yönlendirilmiş olması gerekmektedir.

Kurulumu ve Gerekli Mx kayıtlarının tam olarak yapılmış olan hizmetimize aşağıdaki bağlantıdan giriş yapıyoruz.

https://customermail.ni.net.tr/iredadmin/dashboard/checknew

Netinternet 7⁄24 Destek ekimiz tarafından bize verilmiş olan bilgiler veya Mail adresimize gelen bilgiler ile giriş yapıyoruz.

Giriş yaptığımız da yönetici panelimiz karşımıza gelmektedir.

Üst bölümden Add diyerek ilk Kullanıcımızı ekliyoruz, Burada dikkat etmemiz gereken Mail şifremizi oluştururken basit bir şifre yapmamak. Resimde görünen sistemin kendi oluşturduğu güçlü şifreyi kullanabilirsiniz.

Add dedikten sonra karşımıza çıkan sayfada eklediğimiz kullanıcının farklı ayarları görünmektedir.

Bu kısımda;

Forwarding ; Mail yönlendirmeleri

Aliases ; Takma isim

White/Blacklist ; Gelen gereksiz mailleri (spam) engelleme

Password ; Kullanıcımızın şifresini değiştirme

Gerekli ayarlamalarımızı yapıp Save dediğimiz de kullanıcımız oluşmuş olacaktır.

Oluşturduğumuz kullanıcımız ile webmail veya outlook gibi uygulamalardan erişebiliriz.

Webmail;