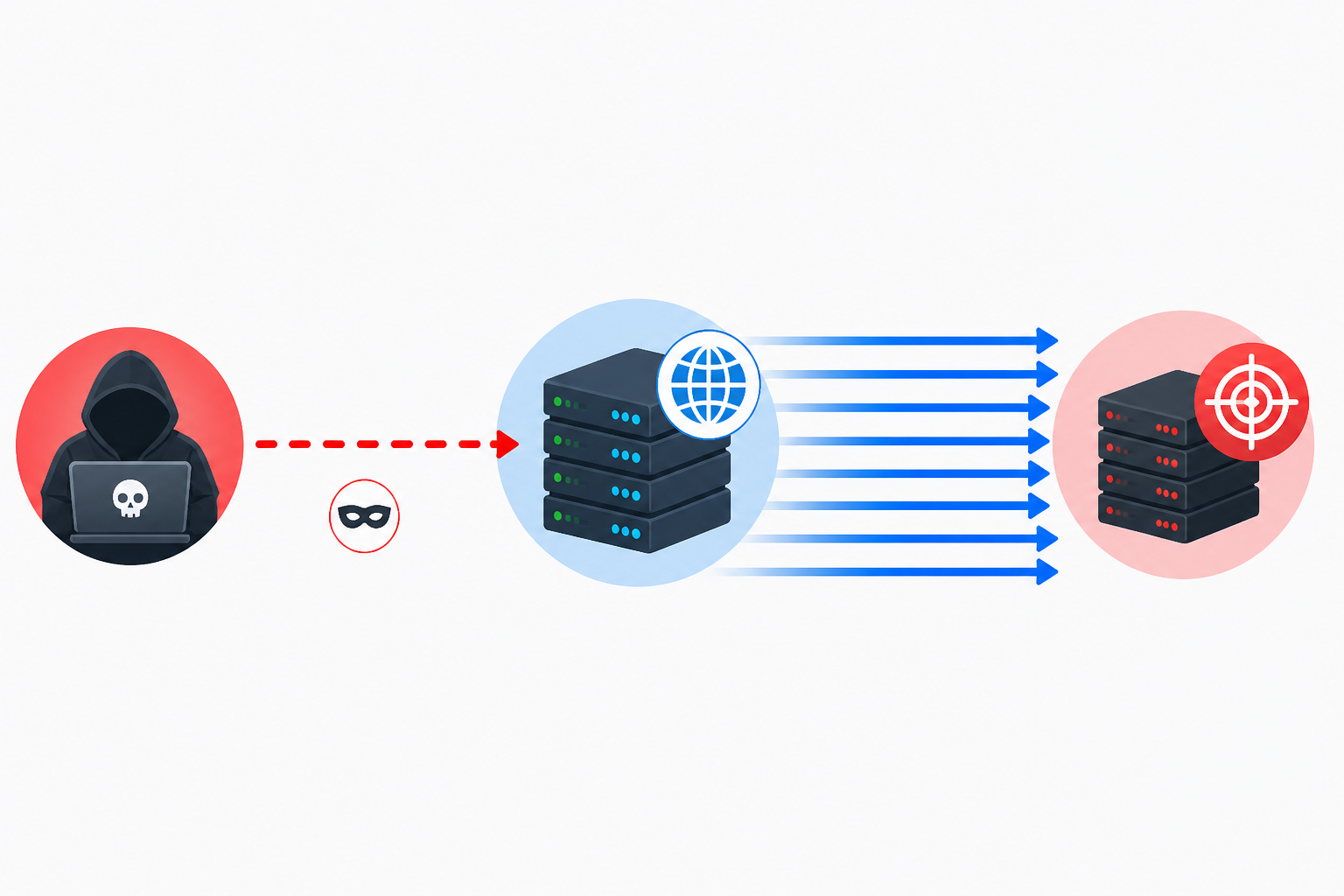

DNS Amplification saldırısı, DNS protokolünün yanlış yapılandırılması sonucu ortaya çıkan ve özellikle DDoS saldırılarında kullanılan bir yöntemdir. Saldırganlar, DNS sunucularını “aracı” olarak kullanarak hedef sistemlere çok daha büyük trafik gönderilmesini sağlar.

Bu saldırı türü genellikle şu iki zafiyeti kullanır:

- UDP protokolünün doğrulama yapmaması

- Açık (open resolver) DNS sunucular

Saldırı şu şekilde çalışır:

- Saldırgan küçük bir DNS sorgusu gönderir

- Kaynak IP sahte olarak hedef sistem yapılır (IP spoofing)

- DNS sunucusu büyük bir cevap üretir

- Bu cevap hedef sunucuya gider

Sonuç olarak:

- Küçük istek → büyük cevap

- Trafik büyütme oranı 50x – 100x seviyelerine çıkabilir

- Hedef sistem aşırı yüklenerek servis dışı kalabilir

Yanlış yapılandırılmış DNS sunucuları:

- DDoS saldırılarında “bot” gibi kullanılır

- IP adresinin blacklist’e düşmesine neden olur

- Sunucu kaynaklarını tüketir (CPU / RAM / Network)

- Hosting sağlayıcı tarafından erişim kısıtlanabilir

DNS sunucularında en kritik kural şudur:

Public DNS sunucular recursive (sorgu çözücü) olmamalıdır.

Sadece şu rol aktif olmalıdır:

- Authoritative DNS (yetkili DNS)

Aşağıdaki ayarlar DNS amplification saldırılarını önler:

recursion no;

allow-recursion { none; };

veya sadece local kullanım için:

allow-recursion { 127.0.0.1; localhost; };

Plesk Sunucularda Güvenlik Konfigürasyonu

Plesk, BIND (named) servisini chroot ortamında çalıştırır ve konfigürasyonları otomatik üretir.

Plesk ortamında:

- named.conf doğrudan düzenlenmemelidir

- ayarlar override dosyaları veya panel üzerinden yapılmalıdır

Adım 1: DNS ayarlarını panelden kapat

Plesk panel:

Tools & Settings → DNS Server Settings

Burada:

- Recursion → Disabled veya Localnets seçilmelidir

Adım 2: Override dosyası kullanımı

/etc/named-user-options.conf

Dosyası içinde: recursion no; olmalıdır.

Adım 3: Servisi yeniden başlat

Plesk chroot kullanır:

systemctl restart named-chroot.service

named-checkconf

Komutu ile doğrulama yapabilirsiniz.

dig @127.0.0.1 google.com

Recursive kapalıysa cevap dönmemelidir veya REFUSED alınmalıdır.

cPanel Sunucularda Güvenlik Konfigürasyonu

cPanel genellikle BIND (named) kullanır.

/etc/named.conf Dosyası içinde;

options {

recursion no;

allow-recursion { none; };

};

Şeklinde ayar girmelisiniz. Ardından systemctl restart named komutu ile servisi yeniden başlatarak test edebilirsiniz.

Yorum Yap

* Yorumunuz onaylandıktan sonra yayınlanacaktır.

Yorumlar

0Henüz yorum yapılmamış. İlk yorumu siz yapın!